Apple 사용자가 MacOS를 감염시키기 위해 MS Word를 사용하는 것을주의하십시오

매크로 기반 공격 악의적 인 Microsoft Word 문서에서 파생 된 여전히 고려되고 있기 때문에 당분간 존재 해왔다. Windows 시스템을 손상시키는 가장 효과적인 방법 중 하나. 이제는 이러한 형태의 공격이 Mac에도 적용되고있는 것처럼 보입니다..

보안 연구원은 Mac 장치에서 Word 파일이라는 제목의 공격을 식별했습니다. "미국 동맹국과 라이벌 다이제스트 트럼프의 승리 - 카네기 국제 평화 기금". 파일 내부에는 매크로가 허용되도록 구성된 Word 응용 프로그램에서 문서를 열면 트리거 될 수있는 포함 된 매크로가 숨겨져 있습니다..

사용자가 파일을 열 때 경고가 표시 되더라도 파일을 열려고 결정하면 embedded 매크로가 LittleSnitch 보안 방화벽이 실행 중인지 확인합니다.. 그렇지 않은 경우 매크로는 securitychecking.org에서 암호화 된 페이로드를 다운로드합니다. 다운로드가 완료되면 매크로는 페이로드를 해독합니다 하드 코딩 된 키를 사용하여 페이로드 실행.

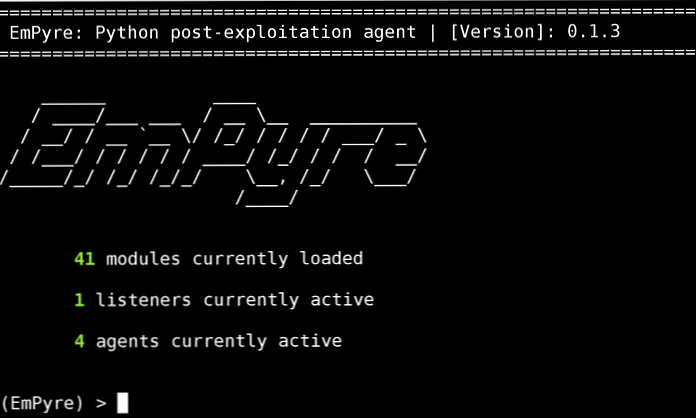

보안 연구원에 따르면 매크로에서 발견 된 Python 기반 코드는 거의 EmPyre라고 불리는 Mac 용 알려진 오픈 소스 공격 프레임 워크의 직접 복사. 연구자들이 securitychecking.org가 제공하는 페이로드에 손을 댈 수는 없지만 EmPyre 구성 요소는 매크로가 잠재적으로 웹캠을 모니터링하는 데 사용됩니다., 키 체인에 저장된 암호 및 암호화 키를 훔치고 검색 기록에 액세스합니다..

이 악성 Word 파일은 누군가가 시도한 첫 번째 메시지입니다. 매크로 악용을 통해 Mac을 손상시킵니다.. 악성 코드가 특별히 발전하지는 않지만, 매크로는 여전히 컴퓨터를 손상시키는 데 매우 효과적입니다.. Mac 사용자는 지금부터 Word 파일을 볼 때 특별히 경계해야합니다..

출처 : Ars Technica