Windows 8 및 보안 부팅 컴퓨터를 구입해도 여전히 Linux를 설치할 수 있습니까?

Windows 8의 새로운 UEFI 보안 부팅 시스템은 특히 듀얼 부스터 간의 혼란스런 공평한 분배보다 더 많은 것을 초래했습니다. Windows 8 및 Linux의 이중 부팅에 대한 오해.

오늘의 질문 및 답변 세션은 Q & A 웹 사이트의 커뮤니티 중심 그룹 인 Stack Exchange의 하위 부문 인 수퍼 유저의 도움으로 이루어졌습니다..

질문

수퍼 유저 리더 Harsha K는 새로운 UEFI 시스템에 대해 궁금합니다. 그는 쓴 :

Windows 8에서 Microsoft가 UEFI Secure Boot를 구현하는 방법에 대해 많이 들었습니다. 악성 프로그램을 막기 위해 "허가되지 않은"부트 로더가 컴퓨터에서 실행되는 것을 막을 수 있습니다. 자유 소프트웨어 재단 (Free Software Foundation)이 보안 부트에 반대하는 캠페인이 있는데, 많은 사람들이 온라인에서 "무료 운영 체제를 제거하는"것이 Microsoft의 "힘"이라고 말했습니다..

Windows 8 및 보안 부팅이 사전 설치된 컴퓨터를 설치하더라도 나중에 Linux (또는 다른 OS)를 설치할 수 있습니까? 또는 Secure Boot가 설치된 컴퓨터가 Windows에서만 작동하는지 여부?

그래서 거래는 무엇입니까? 듀얼 부스터가 실제로 운이 좋지 않은가요??

대답

수퍼 유저 기고 가인 Nathan Hinkle은 UEFI가 무엇인지에 대한 환상적인 개요를 제공합니다.

우선, 귀하의 질문에 대한 간단한 대답 :

- ARM 태블릿이있는 경우 Windows RT (예 : 표면 RT 또는 Asus Vivo RT)를 실행 한 다음 Secure Boot를 비활성화하거나 다른 OS를 설치할 수 없습니다.. 다른 많은 ARM 태블릿과 마찬가지로이 장치는 만 함께 제공되는 OS 실행.

- 비 ARM 컴퓨터가있는 경우 (표면 전문가 나 x86-64 프로세서가 장착 된 무수한 울트라 북, 데스크톱 및 태블릿과 같은) Windows 8을 실행하면 당신은 보안 부팅을 완전히 비활성화 할 수 있습니다, 또는 자신의 키를 설치하고 자신의 부트 로더에 서명 할 수 있습니다. 어느 쪽이든, 당신은 리눅스 배포판과 같은 써드 파티 OS를 설치할 수 있습니다. 또는 FreeBSD 또는 DOS 또는 무엇이든지 당신을 기쁘게합니다..

이제이 전체 Secure Boot가 실제로 어떻게 작동하는지 자세히 설명합니다 : Secure Boot, 특히 Free Software Foundation 및 유사한 그룹의 많은 잘못된 정보가 있습니다. 이로 인해 Secure Boot가 실제로하는 일에 대한 정보를 찾기가 어려워졌습니다. 따라서 설명을 위해 최선을 다할 것입니다. 나는 보안 부트 시스템이나 그와 비슷한 것을 개발하는 데 개인적인 경험이 없다는 것을 알아 두십시오. 이것은 내가 온라인으로 읽은 것에서 배운 것입니다..

가장 먼저, 보안 부팅 아니 마이크로 소프트가 생각 나게했던 무엇인가. 그들은 그것을 널리 구현 한 최초의 개발자이지만, 발명하지는 못했습니다. 이것은 UEFI 사양의 일부이며, 기본적으로 사용하던 오래된 BIOS의 새로운 대체품입니다. UEFI는 기본적으로 OS와 하드웨어 사이를 통신하는 소프트웨어입니다. UEFI 표준은 Microsoft, Apple, Intel, AMD 및 일부 컴퓨터 제조업체를 포함한 컴퓨팅 업계 대표로 구성된 "UEFI 포럼"이라는 그룹에 의해 만들어집니다..

두 번째로 중요한 포인트, 컴퓨터에서 보안 부팅을 사용하도록 설정 한 경우 아니 컴퓨터가 다른 운영 체제를 부팅 할 수 없다는 것을 의미합니다.. 실제로 Microsoft의 Windows 하드웨어 인증 요구 사항에 따르면 비 ARM 시스템의 경우 보안 부팅을 비활성화하고 키를 변경하여 다른 운영 체제를 허용 할 수 있어야합니다. 더 많은 것을 나중에 그것에.

Secure Boot는 무엇을합니까??

본질적으로 맬웨어가 부팅 순서를 통해 컴퓨터를 공격하는 것을 방지합니다. 부트 로더를 통해 들어오는 맬웨어는 운영 체제의 하위 수준 기능에 침투하여 바이러스 백신 소프트웨어에 보이지 않도록 탐지하고 중지하기가 매우 어려울 수 있습니다. Secure Boot가 실제로하는 일은 부트 로더가 신뢰할 수있는 출처에서 왔는지, 그리고 변조되지 않았는지를 확인하는 것입니다. "뚜껑이 튀어 나오거나 씰이 훼손된 경우에는 열지 마십시오."라고 말하는 병의 팝업 뚜껑과 같이 생각하십시오..

최상위 보호 수준에서는 플랫폼 키 (PK)가 있습니다. 모든 시스템에는 단 하나의 PK 만 있으며 제조 과정에서 OEM에 의해 설치됩니다. 이 키는 KEK 데이터베이스를 보호하는 데 사용됩니다. KEK 데이터베이스는 다른 보안 부트 데이터베이스를 수정하는 데 사용되는 키 교환 키를 보유합니다. 여러 개의 KEK가있을 수 있습니다. 세 번째 레벨 인 Authorized Database (db)와 Forbidden Datbase (dbx)가 있습니다. 여기에는 인증 기관, 추가 암호화 키 및 허용 또는 차단할 UEFI 장치 이미지에 대한 정보가 들어 있습니다. 부트 로더가 실행되도록 허용하려면 부트 로더가 실행되도록 허용 된 키로 암호화되어 서명되어야합니다. ~이다. db 안에, 그리고 아니다 dbx에서.

Windows 8의 이미지 : UEFI를 사용하여 pre-OS 환경 보호

실제 Windows 8 인증 시스템에서 어떻게 작동합니까?

OEM은 자체 PK를 생성하고 Microsoft는 KEK 데이터베이스에 OEM을 미리로드해야한다는 KEK를 제공합니다. 그런 다음 Microsoft는 Windows 8 부트 로더에 서명하고 KEK를 사용하여이 서명을 인증 된 데이터베이스에 저장합니다. UEFI가 컴퓨터를 부팅 할 때 PK를 확인하고 Microsoft의 KEK를 확인한 다음 부트 로더를 확인합니다. 모든 것이 좋으면 OS가 부팅 할 수 있습니다..

Windows 8의 이미지 : UEFI를 사용하여 pre-OS 환경 보호리눅스와 같은 제 3 자 OS는 어디에서 제공됩니까??

첫째, 모든 리눅스 배포판은 KEK 생성을 선택하고 OEM에게 기본적으로 KEK 데이터베이스에 포함 시키도록 요청할 수 있습니다. 그러면 그들은 마이크로 소프트처럼 부팅 프로세스에 대한 모든 제어권을 갖게 될 것입니다. Fedora의 Matthew Garrett이 설명한대로이 문제는 a) 모든 PC 제조업체가 Fedora의 키를 포함하도록하는 것이 어려울 것이며 b) 다른 Linux 배포판에 불공평 할 것입니다. 왜냐하면 키가 포함되지 않기 때문입니다 더 작은 배포판에는 많은 OEM 파트너쉽이 없으므로.

페도라가 선택한 것은 (그리고 다른 배포판은 소송을 따르고있다.) 마이크로 소프트의 서명 서비스를 이용하는 것이다. 이 시나리오에서는 Verisign (Microsoft에서 사용하는 인증 기관)에 99 달러를 지불해야하며 개발자는 Microsoft KEK를 사용하여 부트 로더에 서명 할 수있는 권한을 부여합니다. Microsoft의 KEK는 이미 대부분의 컴퓨터에 탑재되어 있기 때문에 자체 부팅을 사용하지 않고도 Secure Boot를 사용하도록 부트 로더에 서명 할 수 있습니다. 결국 더 많은 컴퓨터와 호환이 가능 해지고 자체적으로 주요 서명 및 배포 시스템을 설정하는 것보다 전반적인 비용이 적게 듭니다. 앞에서 언급 한 블로그 게시물에서 이것이 어떻게 작동하는지 (GRUB, 서명 된 커널 모듈 및 기타 기술 정보 사용)에 대한 자세한 내용이 있습니다.이 기사에 관심이 있다면 읽는 것이 좋습니다..

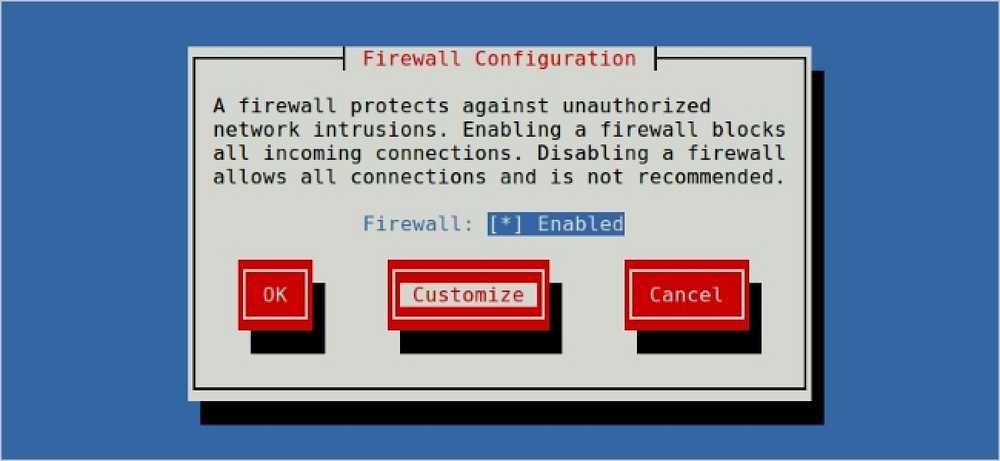

Microsoft 시스템에 가입하는 번거 로움을 해결하거나 99 달러를 지불하고 싶지 않거나 M으로 시작하는 대기업에 대해 원한을 느끼지 않으려한다고 가정 해보십시오. Secure Boot를 계속 사용하는 또 다른 옵션이 있습니다. Windows 이외의 OS를 실행하십시오. Microsoft의 하드웨어 인증 요구하다 OEM은 사용자가 UEFI "사용자 지정"모드로 시스템을 입력 할 수있게하여 Secure Boot 데이터베이스와 PK를 수동으로 수정할 수 있습니다. 이 시스템은 사용자가 자신의 PK를 지정하고 부트 로더 자체에 서명 할 수있는 UEFI 설치 모드로 들어갈 수 있습니다.

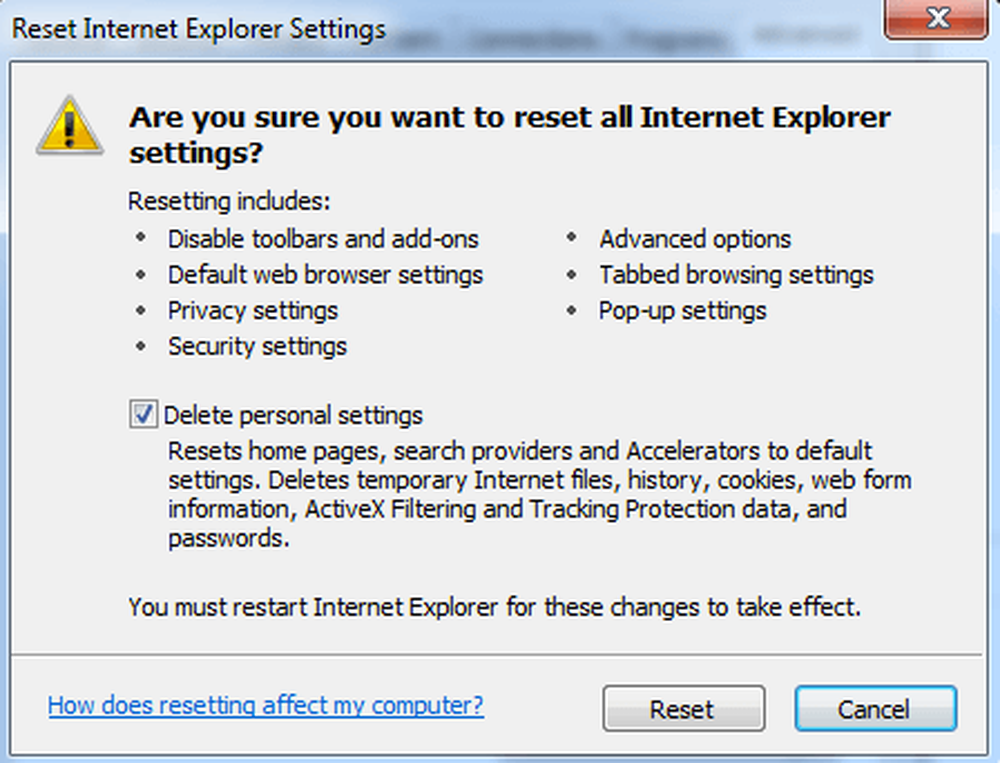

또한 Microsoft 자체 인증 요구 사항으로 인해 OEM은 비 ARM 시스템에서 Secure Boot를 비활성화하는 방법을 포함해야합니다.. 보안 부팅을 해제 할 수 있습니다.! Secure Boot를 비활성화 할 수없는 유일한 시스템은 Windows RT를 실행하는 ARM 시스템입니다.이 시스템은 iPad와 유사하게 작동하며 사용자 정의 OS를로드 할 수 없습니다. ARM 장치에서 OS를 변경하는 것이 가능하지만 좋겠지 만 Microsoft는 여기 태블릿과 관련된 업계 표준을 따르고 있습니다..

그래서 보안 부팅은 본질적으로 악의가 아닙니다.?

바라건대 Secure Boot는 악의가 아니며 Windows에서만 사용하도록 제한되지 않습니다. FSF와 타인이 너무 화가 나있는 이유는 타사 운영 체제를 사용하는 데 추가 단계가 추가되기 때문입니다. 리눅스 배포판은 Microsoft의 키를 사용하기 위해 돈을 지불하는 것을 좋아하지 않을 수도 있지만 Linux에서 Secure Boot를 작동시키는 가장 쉽고 비용 효율적인 방법입니다. 다행히도 Secure Boot를 해제하고 다른 키를 추가 할 수 있으므로 Microsoft와 거래 할 필요가 없습니다..

점점 더 진보 된 맬웨어의 양을 감안할 때 Secure Boot는 합리적인 아이디어처럼 보입니다. 전 세계를 장악하는 악의 계획이 아니며 자유 소프트웨어 전문가가 믿는 것보다 훨씬 무서워합니다..

추가 독서 과제 :

- Microsoft 하드웨어 인증 요구 사항

- Windows 8 구축 : UEFI를 사용하여 운영 체제 사전 환경 보호

- Secure Boot 배포 및 키 관리에 대한 Microsoft 프레젠테이션

- Fedora에서 UEFI 보안 부팅 구현

- TechNet 보안 부팅 개요

- UEFI에 관한 Wikipedia 기사

TL; DR : 보안 부팅은 부팅하는 동안 맬웨어가 시스템을 감염되지 않게합니다. 누구나 필요한 키를 만들어 작동시킬 수 있지만 컴퓨터 제조업체가 배포 할 수 있도록하는 것은 어렵습니다. 너의 모든 사람에게 중요한 열쇠가됩니다. 따라서 Verisign에 지불하여 Microsoft의 키를 사용하여 부트 로더에 서명하고 작동하게 할 수 있습니다. 또한 보안 부팅을 사용하지 않도록 설정할 수 있습니다. 어떤 비 ARM 컴퓨터.

보안 부트에 대한 FSF의 캠페인과 관련하여 마지막 생각 : 문제 중 일부는 (즉, 더 세게 무료 운영 체제 설치)가 유효합니다. 요점까지. 위에 설명 된 이유 때문에 "Windows 이외의 다른 사람이 부팅하지 못하도록"제한된다는 것은 명백하게 잘못된 것입니다. 기술로서의 UEFI / 시큐어 부트에 대한 캠페인은 근시안적이며 잘못 알고 있으며 어쨌든 효과적 일 수는 없습니다. 제조업체가 실제로 Secure Boot를 사용하지 않도록 설정하거나 원하는 경우 키를 변경하도록하는 Microsoft의 요구 사항을 실제로 준수하는지 확인하는 것이 더 중요합니다..

설명에 추가 할 것이 있습니까? 의견에서 소리가 나지. 다른 기술에 정통한 Stack Exchange 사용자의 답변을 더 읽고 싶습니까? 전체 토론 스레드를 여기에서 확인하십시오..