어디서나 안전한 웹 액세스를 위해 라우터에서 SSH 설정

Wi-Fi 핫스팟, 직장 또는 집 밖에서 인터넷에 연결하면 데이터가 불필요한 위험에 노출됩니다. 보안 터널을 지원하도록 라우터를 쉽게 구성하고 원격 브라우저 트래픽을 보호 할 수 있습니다..

보안 터널이란 무엇이며 왜 보안 터널을 설정해야합니까??

기기에서 가정용 라우터로 보안 터널을 설정하려는 이유와 그러한 프로젝트에서 얻을 수있는 이점에 대해 궁금 할 것입니다. 안전한 터널링의 이점을 설명하기 위해 인터넷을 사용하는 몇 가지 시나리오를 제시해 보겠습니다..

시나리오 1 : 노트북을 사용하는 커피 숍에서 무료 Wi-Fi 연결을 통해 인터넷을 탐색합니다. 데이터는 Wi-Fi 모뎀을 떠나 암호화되지 않은 상태로 커피 숍의 Wi-Fi 노드로 이동 한 다음 더 큰 인터넷으로 전달됩니다. 컴퓨터에서 인터넷으로 전송하는 동안 데이터가 활발하게 열립니다. 해당 지역에 Wi-Fi 장치가있는 사용자는 누구나 데이터를 스니핑 할 수 있습니다. 랩톱 및 Firesheep의 사본으로 12 세의 동기를 부여받은 사람이 모든 방식으로 귀하의 신임장을 손에 넣을 수있는 것은 매우 고통 스러워요. 그것은 당신이 영어 전용 화자로 가득 찬 방에서 만다린 중국어를 사용하는 전화로 이야기하는 것과 같습니다. 만다린 중국어를 말하는 사람 (Wi-Fi 스니퍼)이 귀하의 가상 사생활이 산산조각이되는 순간.

시나리오 2 : 랩톱을 사용하는 커피 숍에서 무료 Wi-Fi 연결을 통해 인터넷을 다시 탐색합니다. 이번에는 SSH를 사용하여 랩톱과 홈 라우터간에 암호화 된 터널을 설정했습니다. 트래픽은 랩톱에서 프록시 서버로 작동하는 홈 라우터로 직접이 터널을 통해 라우팅됩니다. 이 파이프 라인은 Wi-Fi 스니퍼가 침입 할 수 없으며 암호화 된 데이터 스트림이 깨져서 표시됩니다. Wi-Fi 연결이 얼마나 불안정한 지 상관없이, 귀하의 데이터는 암호화 된 터널에 머무르며 집에있는 인터넷 연결에 도달하고 더 큰 인터넷으로 빠져 나가기 만하면 떠납니다.

시나리오 1에서 당신은 활짝 열리고 있습니다. 시나리오 2에서는 가정용 컴퓨터에서와 동일한 확신으로 은행 또는 다른 개인 웹 사이트에 로그인 할 수 있습니다.

이 예에서 Wi-Fi를 사용했지만 SSH 터널을 사용하여 원격 네트워크에서 브라우저를 실행하고 방화벽을 통해 구멍을 뚫어 집 연결시처럼 자유롭게 서핑 할 수 있습니다.

좋지 않니? 엄청나게 설정하기 쉽기 때문에 현재와 같은 시간이 없습니다. 한 시간 안에 SSH 터널을 가동 할 수 있습니다..

필요한 것

웹 브라우징을 보호하기 위해 SSH 터널을 설정하는 방법은 여러 가지가 있습니다. 이 튜토리얼에서는 가정용 라우터 및 Windows 기반 시스템을 사용하는 사용자에게 가장 쉬운 방법으로 가장 쉬운 방법으로 SSH 터널을 설정하는 데 중점을 둡니다. 튜토리얼을 따라 가기 위해서는 다음과 같은 것들이 필요합니다 :

- 토마토 또는 DD-WRT 수정 펌웨어를 실행하는 라우터.

- PuTTY와 같은 SSH 클라이언트.

- Firefox와 같은 SOCKS 호환 웹 브라우저.

우리 가이드에서는 Tomato를 사용할 것이지만 지침은 DD-WRT를 따르는 지침과 거의 동일하므로 DD-WRT를 실행중인 경우 따라야합니다. 라우터에서 펌웨어를 수정하지 않은 경우 진행하기 전에 DD-WRT 및 Tomato 설치에 대한 안내서를 확인하십시오..

우리의 암호화 된 터널을위한 키 생성

비록 우리가 SSH 서버를 구성하기도 전에 키 생성에 바로 뛰어 드는 것이 이상하게 보일 수도 있지만, 키가 준비되어 있으면 우리는 서버를 한 번에 구성 할 수 있습니다.

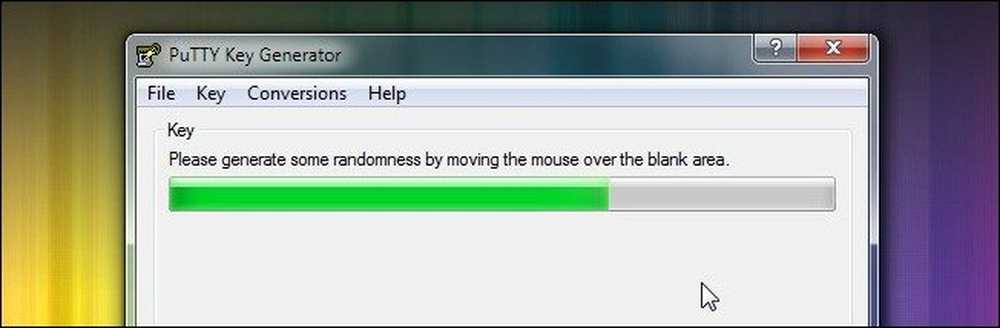

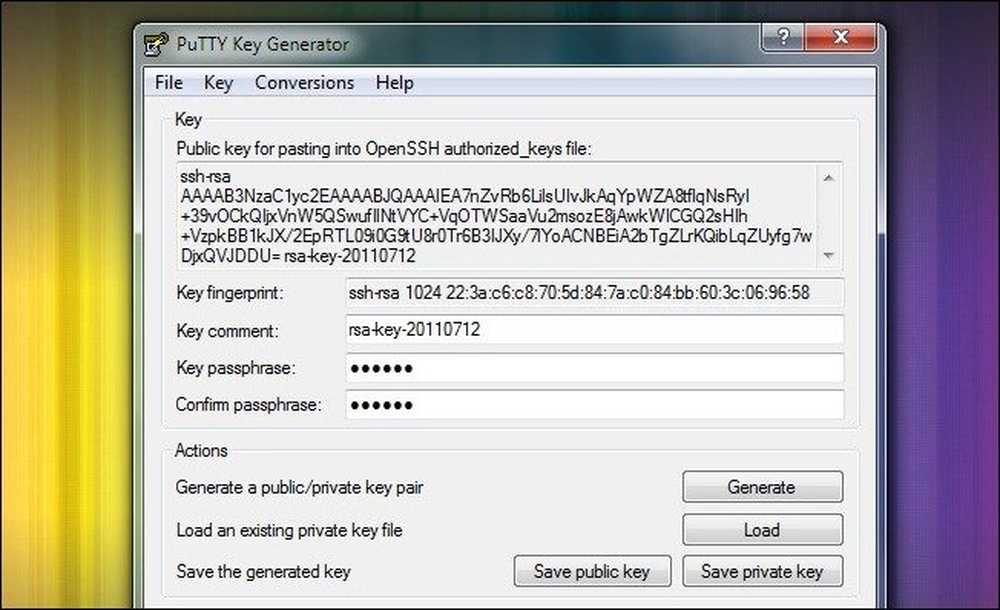

전체 PuTTY 팩을 다운로드하여 원하는 폴더에 추출하십시오. 폴더 안에는 PUTTYGEN.EXE가 있습니다. 응용 프로그램을 실행하고를 클릭하십시오. 키 -> 키 쌍 생성. 위 그림과 비슷한 화면이 표시됩니다. 마우스를 움직여 키 생성 프로세스를위한 임의의 데이터를 생성하십시오. 프로세스가 완료되면 PuTTY Key Generator 창이 다음과 같이 표시됩니다. 강력한 암호를 입력하십시오 :

비밀번호를 입력했으면 확인을 클릭하십시오. 개인 키 저장. 결과의 .PPK 파일을 어딘가에 보관하십시오. '붙여 넣을 공개 키 ...'상자의 내용을 복사하여 임시 TXT 문서에 붙여 넣습니다..

SSH 서버 (랩톱, 넷북 및 스마트 폰)와 함께 여러 장치를 사용하려는 경우 각 장치에 대한 키 쌍을 생성해야합니다. 지금 필요한 추가 키 쌍을 생성하고 암호를 설정하고 저장하십시오. 각 새 공개 키를 복사하여 임시 문서에 붙여 넣어야합니다..

SSH를위한 라우터 구성

Tomato와 DD-WRT는 모두 SSH 서버를 내장하고 있습니다. 이것은 두 가지 이유로 굉장합니다. 첫째, 수동으로 SSH 서버를 설치하고 구성하기 위해 라우터에 텔넷으로 연결하는 것은 큰 어려움이었습니다. 둘째, 라우터에서 SSH 서버를 실행하고 있기 때문에 (전구보다 전력 소비가 적음) 가벼운 SSH 서버의 경우 주 컴퓨터를 사용할 필요가 없습니다.

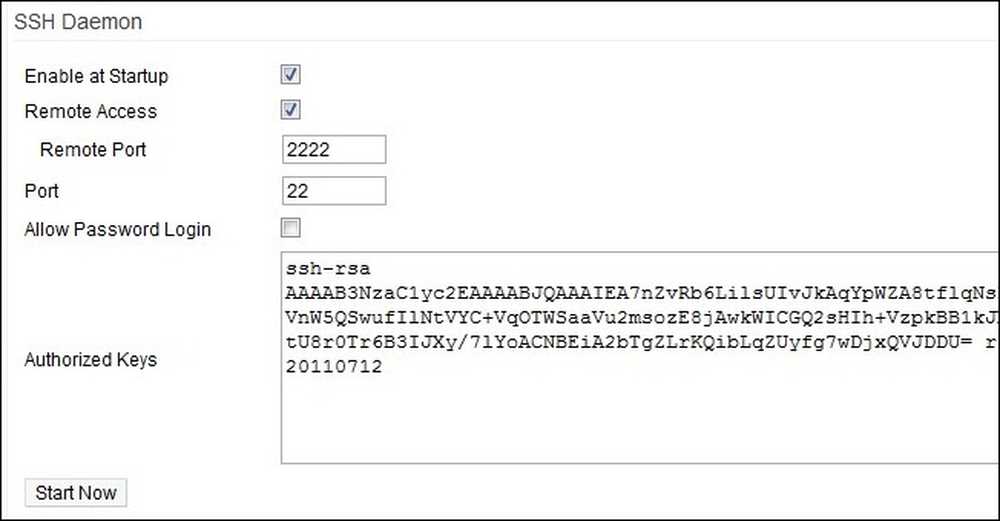

로컬 네트워크에 연결된 컴퓨터에서 웹 브라우저를 엽니 다. 공유기의 웹 인터페이스 (라우터를 실행하는 Linksys WRT54G, 주소는 http://192.168.1.1)로 이동하십시오. 웹 인터페이스에 로그인하고 다음으로 이동하십시오. 관리 -> SSH 데몬. 거기에 둘 다 확인해야 해. 시작시 사용 가능 과 원격 액세스. 원하는 경우 원격 포트를 변경할 수 있지만 그렇게하는 유일한 이점은 모든 포트가 사용자를 검색 할 때 포트가 열려있는 이유를 거의 모호하게한다는 것입니다. 선택 취소 비밀번호 로그인 허용. 멀리서 라우터에 액세스하기 위해 비밀번호 로그인을 사용하지 않을 것이며, 우리는 키 쌍을 사용할 것입니다.

튜토리얼의 마지막 부분에서 생성 한 공개 키를 ( 인증 키 상자. 각 키는 줄 바꿈으로 구분 된 자체 항목이어야합니다. 키의 첫 번째 부분 ssh-rsa ~이다. 대단히 중대한. 각 공개 키에 포함시키지 않으면 SSH 서버에 유효하지 않은 것으로 표시됩니다.

딸깍 하는 소리 지금 시작하기 그런 다음 인터페이스의 맨 아래로 스크롤하여 구하다. 이 시점에서 귀하의 SSH 서버가 가동되고 있습니다..

SSH 서버에 액세스하도록 원격 컴퓨터 구성

이것은 마술이 일어나는 곳입니다. 당신은 키 쌍을 가지고 있습니다. 당신은 서버를 가동 중입니다. 그러나 필드에서 원격으로 연결하여 라우터에 연결할 수 없다면 아무 것도 가치가 없습니다. Windows 7을 실행하고 작업하도록 설정된 신뢰할 수있는 인터넷 서적을 파산 할 시간입니다..

먼저, 만든 PuTTY 폴더를 다른 컴퓨터에 복사하십시오 (또는 간단히 다시 다운로드하고 압축을 푸십시오). 여기에서 모든 지침은 원격 컴퓨터에 초점을 맞 춥니 다. 가정용 컴퓨터에서 PuTTy 키 생성기를 실행 한 경우 나머지 자습서를 위해 모바일 컴퓨터로 전환했는지 확인하십시오. 정착하기 전에 작성한 .PPK 파일의 사본이 있는지 확인해야합니다. PuTTy가 추출되고 .PPK가 준비되면 진행할 준비가되었습니다..

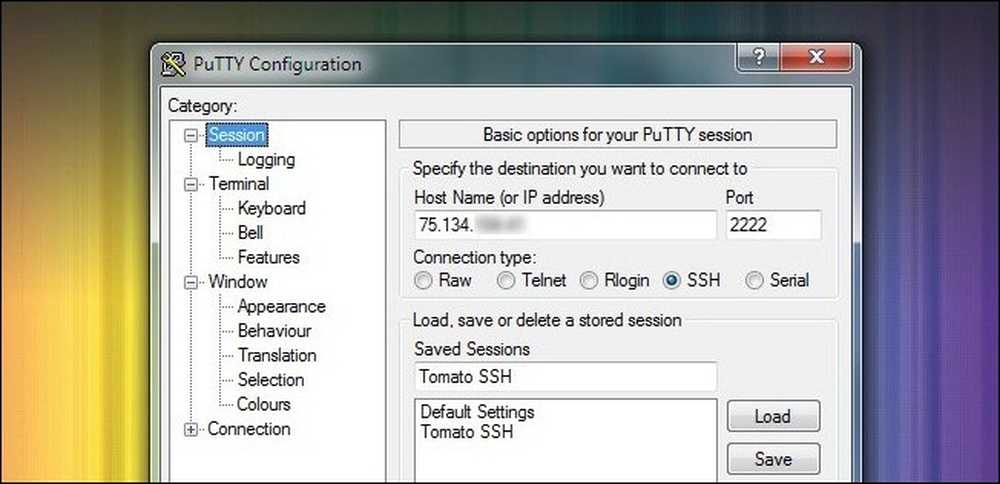

PuTTY를 실행하십시오. 첫 번째 화면은 세션 화면. 여기에서 가정용 인터넷 연결의 IP 주소를 입력해야합니다. 이것은 로컬 LAN에있는 라우터의 IP가 아닙니다. 이것은 외부에서 볼 수있는 모뎀 / 라우터의 IP입니다. 라우터의 웹 인터페이스에서 기본 상태 페이지를 보면 찾을 수 있습니다. 포트를 2222로 변경하십시오. (또는 SSH 데몬 구성 프로세스에서 대체 한 내용). 확실히해라. SSH가 확인되었습니다.. 계속해라. 당신의 세션에 이름을 붙이십시오. 네가 할 수있게 저장해 미래의 사용을 위해. 우리는 우리의 것을 토마토라는 SSH.

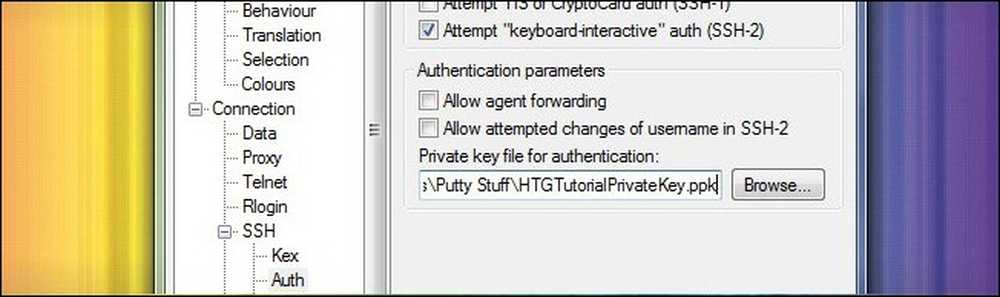

왼쪽 창을 통해 아래로 이동합니다. 연결 -> 인증. 찾아보기 버튼을 클릭하고 저장하고 원격 컴퓨터로 가져온 .PPK 파일을 선택해야합니다..

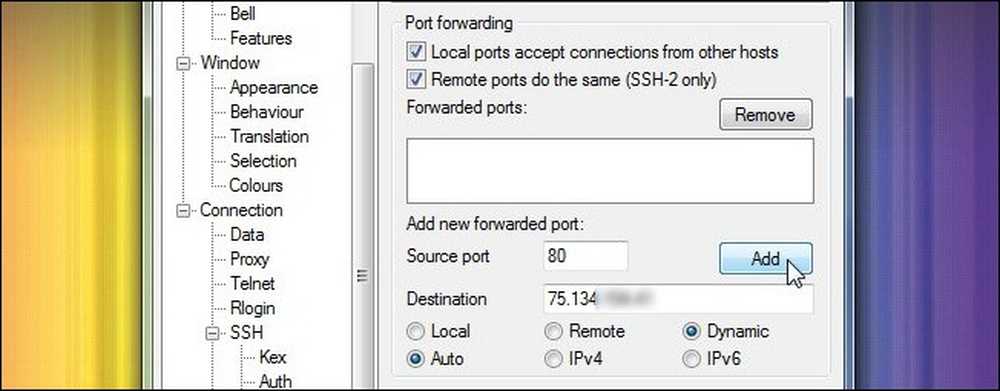

SSH 하위 메뉴에있는 동안 계속하십시오. SSH -> 터널. PuTTY가 모바일 컴퓨터의 프록시 서버로 작동하도록 구성하려고합니다. 아래의 두 상자를 모두 선택하십시오. 포트 포워딩. 아래, 새 전달 포트 추가 섹션에 80을 입력하십시오. 소스 포트 라우터의 IP 주소는 목적지. 검사 자동 과 동적 다음을 클릭하십시오. 더하다.

항목이에 나타 났는지 다시 확인하십시오. 전달 된 포트 상자. 다시 탐색 세션 수 섹션을 클릭 한 다음 구하다 다시 모든 구성 작업을 저장하십시오. 이제 클릭하십시오. 열다. PuTTY는 터미널 창을 시작합니다. 이 시점에서 서버의 호스트 키가 레지스트리에 없다는 경고가 표시 될 수 있습니다. 계속해서 호스트를 신뢰하는지 확인하십시오. 걱정되는 경우 PuTTY Key Generator에서로드하여 생성 한 키의 지문과 경고 메시지에서 제공 한 지문 문자열을 비교할 수 있습니다. PuTTY를 열고 경고를 클릭하면 다음과 같은 화면이 나타납니다.

터미널에서 당신은 두 가지 일만하면됩니다. 로그인 프롬프트에서 뿌리. 암호문 프롬프트에서 RSA 키링 암호를 입력하십시오.-이 암호는 라우터의 암호가 아닌 키를 생성 할 때 몇 분 전에 작성한 암호입니다. 라우터 셸이로드되고 명령 프롬프트에서 완료됩니다. PuTTY와 홈 라우터 사이에 안전한 연결이 이루어졌습니다. 이제 애플리케이션에 PuTTY에 액세스하는 방법을 알려줘야합니다..

참고 : 보안을 약간 떨어 뜨리는 대가로 프로세스를 단순화하려면 암호없이 키 쌍을 생성하고 PuTTY를 설정하여 루트 계정에 자동으로 로그인하십시오 (연결 -> 데이터 -> 자동 로그인 아래에서이 설정을 토글 할 수 있음). ). 이렇게하면 PuTTY 연결 프로세스가 간단하게 앱을 열고 프로필을로드 한 다음 열기를 클릭하면됩니다..

PuTTY에 연결하도록 브라우저 구성

이 자습서의이 시점에서 서버가 시작되어 실행 중이며 컴퓨터가 연결되어 한 단계 만 남습니다. 중요한 응용 프로그램에 PuTTY를 프록시 서버로 사용하도록 지시해야합니다. SOCKS 프로토콜을 지원하는 모든 응용 프로그램은 Firefox, mIRC, Thunderbird 및 uTorrent와 같은 PuTTY에 링크 될 수 있습니다. 응용 프로그램이 SOCKS를 옵션 메뉴에서 찾아 보거나 문서를 참조 할 수 있는지 확실하지 않은 경우에는 몇 가지 예를들 수 있습니다. 이것은 간과해서는 안되는 중요한 요소입니다 : 모든 트래픽은 기본적으로 PuTTY 프록시를 통해 라우트되지 않습니다. 그것 절대로 필요한 것 SOCKS 서버에 연결되어야합니다. 예를 들어, SOCKS를 켠 웹 브라우저와 동일한 컴퓨터에서 실행하지 않은 웹 브라우저가있을 수 있습니다. 하나는 트래픽을 암호화하고 하나는 그렇지 않은 웹 브라우저입니다..

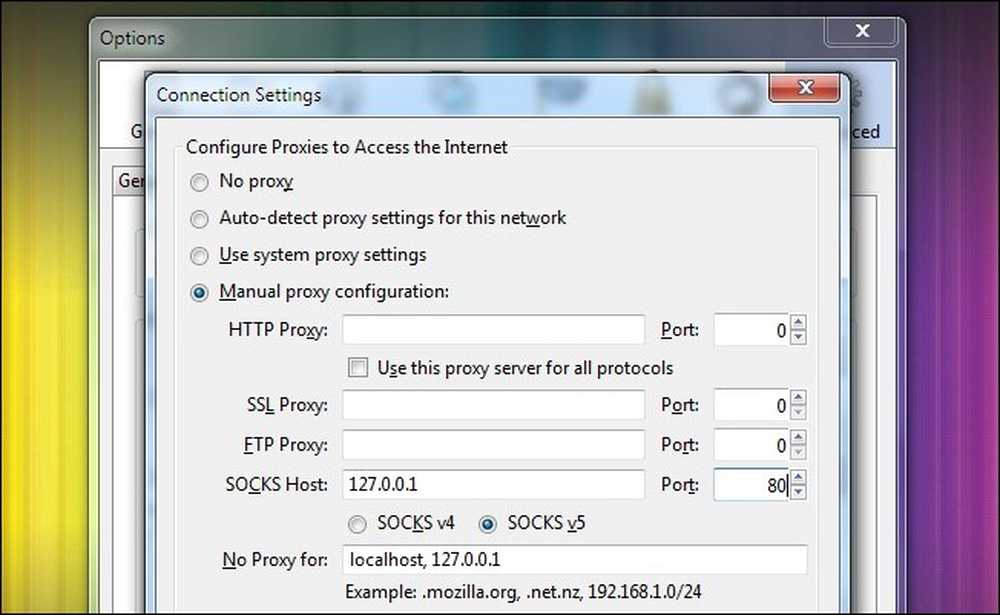

우리의 목적을 위해 우리는 충분히 간단하게 웹 브라우저 인 Firefox Portable을 확보하고자합니다. Firefox의 구성 프로세스는 SOCKS 정보를 플러그인하는 데 필요한 모든 응용 프로그램으로 변환됩니다. Firefox를 시작하고 다음으로 이동하십시오. 옵션 -> 고급 -> 설정. 내부에서 연결 설정 메뉴, 선택 수동 프록시 구성 SOCKS 호스트 플러그 인 아래 127.0.0.1-로컬 컴퓨터에서 실행중인 PuTTY 응용 프로그램에 연결하고 있으므로 라우터의 IP가 아닌 로컬 호스트 IP를 넣어야합니다. 지금까지 모든 슬롯에 넣었습니다. 포트를 다음으로 설정하십시오. 80, 클릭 승인.

우리는 모든 설정을하기 전에 적용 할 작은 조정을 하나씩하고 있습니다. Firefox는 기본적으로 프록시 서버를 통해 DNS 요청을 라우팅하지 않습니다. 즉, 트래픽은 항상 암호화되지만 연결을 스누핑하는 누군가는 모든 요청을 볼 수 있습니다. 그들은 Facebook.com 또는 Gmail.com에 있었지만 다른 것을 볼 수는 없다는 것을 알고있었습니다. SOCKS를 통해 DNS 요청을 라우팅하려는 경우 호스트를 켜야합니다..

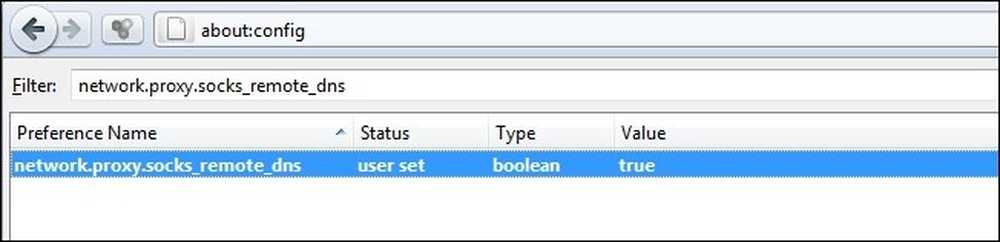

유형 about : config 검색 주소창에 "주의 할게, 약속 하겠어!"를 클릭하십시오. 브라우저를 망칠 수있는 방법에 대해 엄격한 경고를 받으면. 풀 network.proxy.socks_remote_dns 로 필터: network.proxy.socks_remote_dns 항목을 마우스 오른쪽 버튼으로 클릭하고 비녀장 ~에 참된. 여기에서 탐색 및 DNS 요청은 SOCKS 터널을 통해 전송됩니다..

우리는 SSH를 위해 브라우저를 구성하고 있지만 항상 설정을 전환 할 수 있습니다. Firefox에는 FoxyProxy라는 편리한 확장 기능이있어서 프록시 서버를 쉽게 켜고 끌 수 있습니다. 프록시 서버는 현재 사용하고있는 도메인을 기반으로하는 프록시 간 전환, 방문중인 사이트 등 다양한 구성 옵션을 지원합니다. 프록시 서버를 사용 중인지 여부에 따라 쉽고 자동으로 프록시 서비스를 해제하려면 예를 들어, FoxyProxy는 귀하를 대상으로합니다. Chrome 사용자는 Proxy Switchy를 체크 아웃하려고합니다. 유사한 기능.

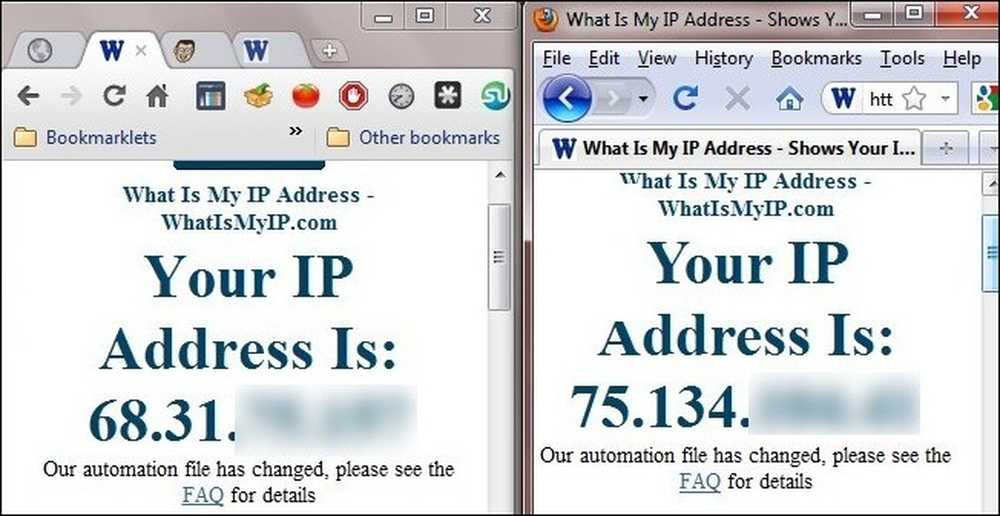

모든 것이 계획대로 진행되었는지 보도록하겠습니다. 테스트를 위해 우리는 두 개의 브라우저를 열었습니다 : 터널을 사용하지 않는 Chrome (왼쪽에서 본)과 터널을 사용하도록 새로 만든 Firefox (오른쪽에서 본).

왼쪽에는 연결하려는 Wi-Fi 노드의 IP 주소가 표시되고 오른쪽에는 SSH 터널이 표시됩니다. 여기에는 멀리 떨어진 라우터의 IP 주소가 표시됩니다. 모든 Firefox 트래픽이 SSH 서버를 통해 라우팅됩니다. 성공!

원격 트래픽을 보호하기위한 팁이나 트릭이 있습니까? 특정 응용 프로그램과 함께 SOCKS 서버 / SSH를 사용하고 그것을 좋아합니까? 트래픽을 암호화하는 방법을 알아내는 데 도움이 필요합니까? 의견에 대해 들어 봅시다..