누군가가 컴퓨터의 폴더에 액세스 할 때를 추적하는 방법

Windows에 내장 된 멋진 기능을 사용하면 누군가가 지정된 폴더 내부에서 무언가를 보거나 편집하거나 삭제할 때를 추적 할 수 있습니다. 따라서 누가 액세스하고 있는지 알고 싶은 폴더 나 파일이 있다면 타사 소프트웨어를 사용하지 않고도 내장 된 방법입니다.

이 기능은 실제로 Windows 보안 기능의 일부입니다. 그룹 정책, 서버를 통해 회사 네트워크의 컴퓨터를 관리하는 대부분의 IT 전문가가 사용하지만 서버가없는 PC에서도 로컬로 사용할 수 있습니다. 그룹 정책을 사용할 때의 단점은 하위 버전의 Windows에서는 사용할 수 없다는 것입니다. Windows 7의 경우 Windows 7 Professional 이상이 필요합니다. Windows 8의 경우 Pro 또는 Enterprise가 필요합니다..

그룹 정책이라는 용어는 기본적으로 그래픽 사용자 인터페이스를 통해 제어 할 수있는 레지스트리 설정 집합을 말합니다. 다양한 설정을 사용 또는 사용하지 않도록 설정하면 이러한 수정 사항이 Windows 레지스트리에서 업데이트됩니다..

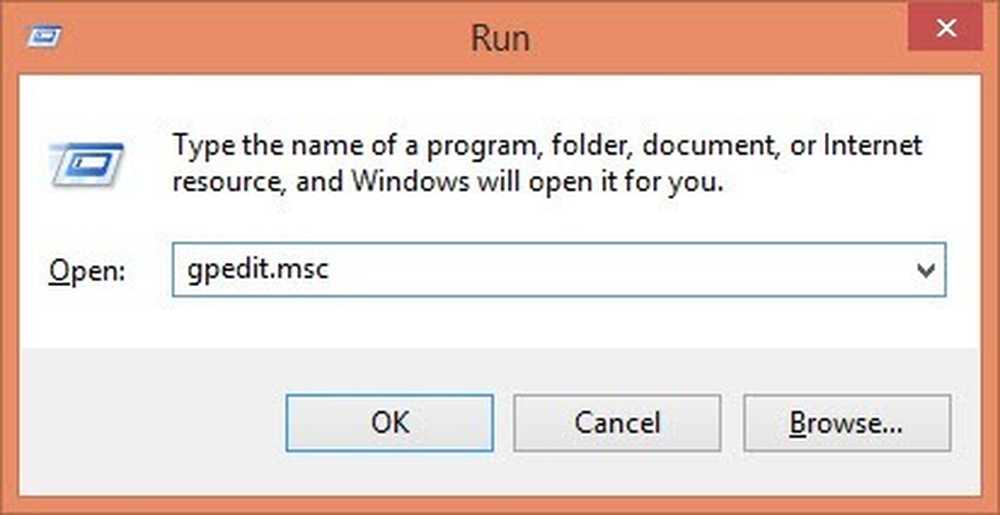

Windows XP에서는 정책 편집기로 이동하려면을 클릭하십시오. 스타트 그리고 운영. 텍스트 상자에 "gpedit.msc"따옴표없이 아래에 표시된 것처럼 :

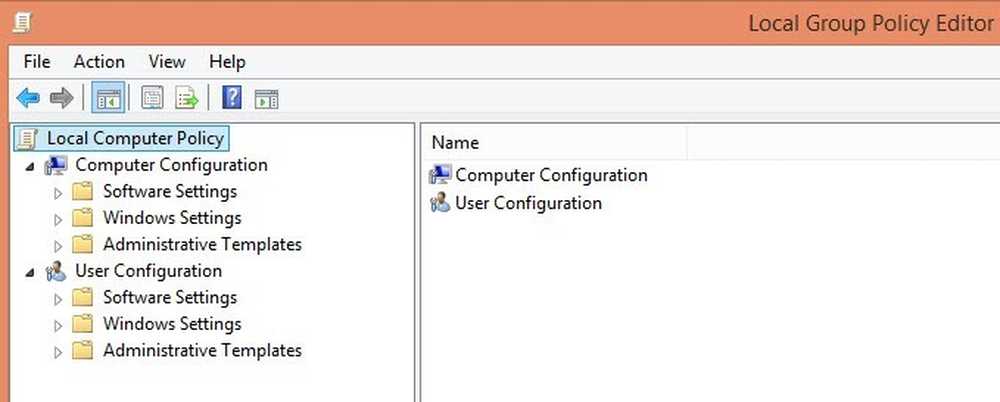

Windows 7에서는 시작 버튼을 클릭하고 gpedit.msc 시작 메뉴 하단의 검색 창에 입력하십시오. Windows 8에서는 시작 화면으로 이동하여 입력을 시작하거나 마우스 커서를 화면의 맨 위 또는 맨 아래 오른쪽으로 이동하여 부적 바를 클릭하십시오 수색. 그런 다음 입력하십시오. gpedit. 이제 아래 이미지와 비슷한 것을보아야합니다.

정책에는 크게 두 가지 범주가 있습니다. 사용자 과 컴퓨터. 짐작 하시겠지만 사용자 정책은 각 사용자의 설정을 제어하는 반면 컴퓨터 설정은 시스템 전체 설정이며 모든 사용자에게 적용됩니다. 우리의 경우에는 모든 사용자를 대상으로하는 설정이 필요하므로 컴퓨터 구성 섹션.

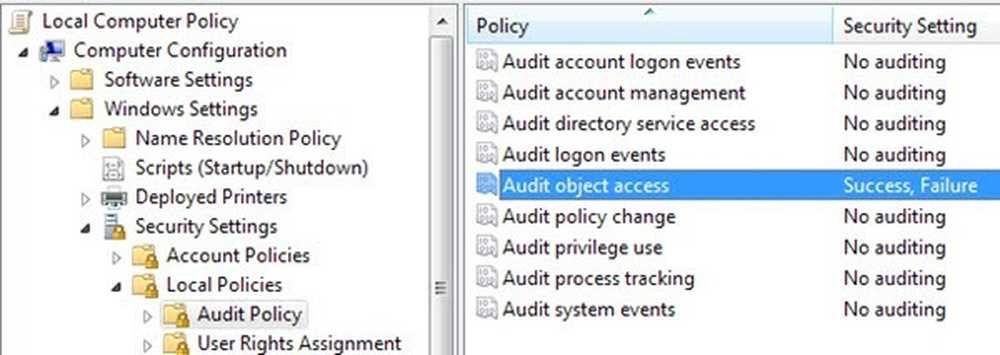

계속 확장 Windows 설정 -> 보안 설정 -> 로컬 정책 -> 감사 정책. 여기서는 주로 폴더 감사에 초점을 맞추기 때문에 다른 설정에 대해서는 설명하지 않겠습니다. 이제 일련의 정책과 현재 설정이 오른쪽에 표시됩니다. 감사 정책은 운영 체제가 구성되어 있고 변경 내용을 추적 할 준비가되었는지 여부를 제어합니다.

이제 설정을 확인하십시오. 개체 액세스 감사 두 번 클릭하고 두 가지를 모두 선택하여 성공 과 실패. 확인을 클릭하면 이제 Windows에 변경 사항을 모니터링 할 준비가되었음을 알리는 첫 번째 작업이 완료됩니다. 이제 다음 단계는 정확히 우리가 추적하고 싶은 것을 말해주는 것입니다. 이제 그룹 정책 콘솔을 닫을 수 있습니다..

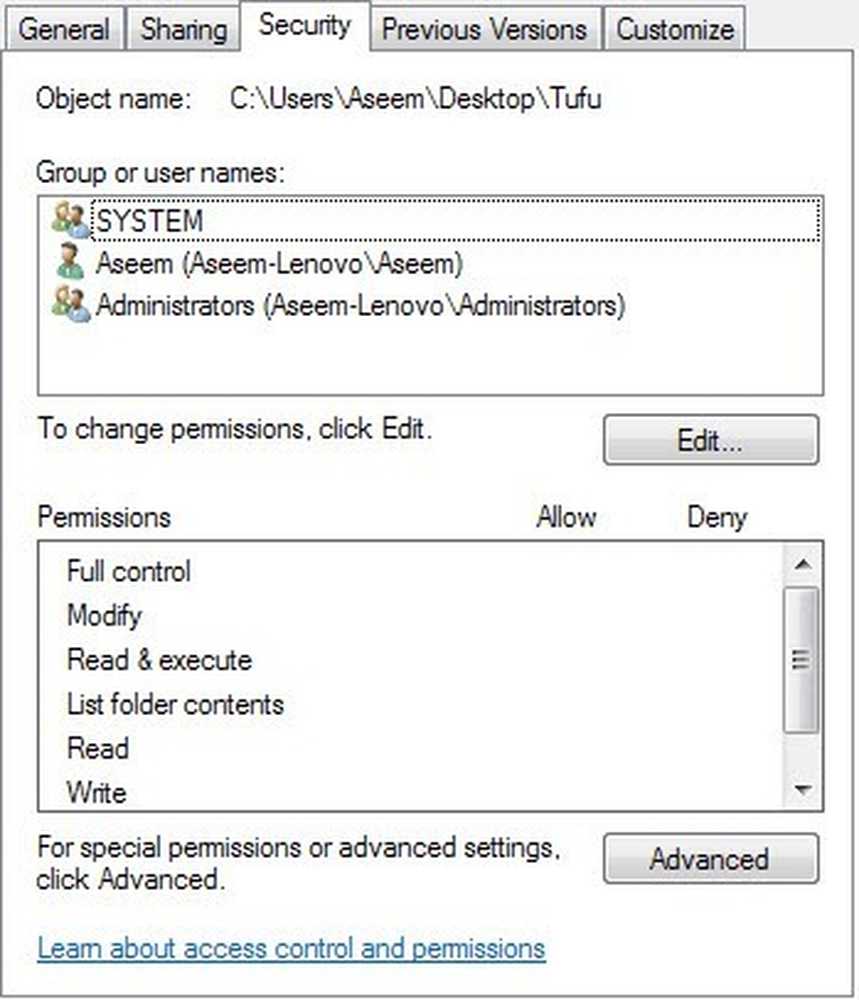

이제 모니터링하려는 Windows 탐색기를 사용하여 폴더로 이동하십시오. 탐색기에서 폴더를 마우스 오른쪽 버튼으로 클릭하고 등록 정보. 클릭 보안 탭 다음과 비슷한 것을 볼 수 있습니다 :

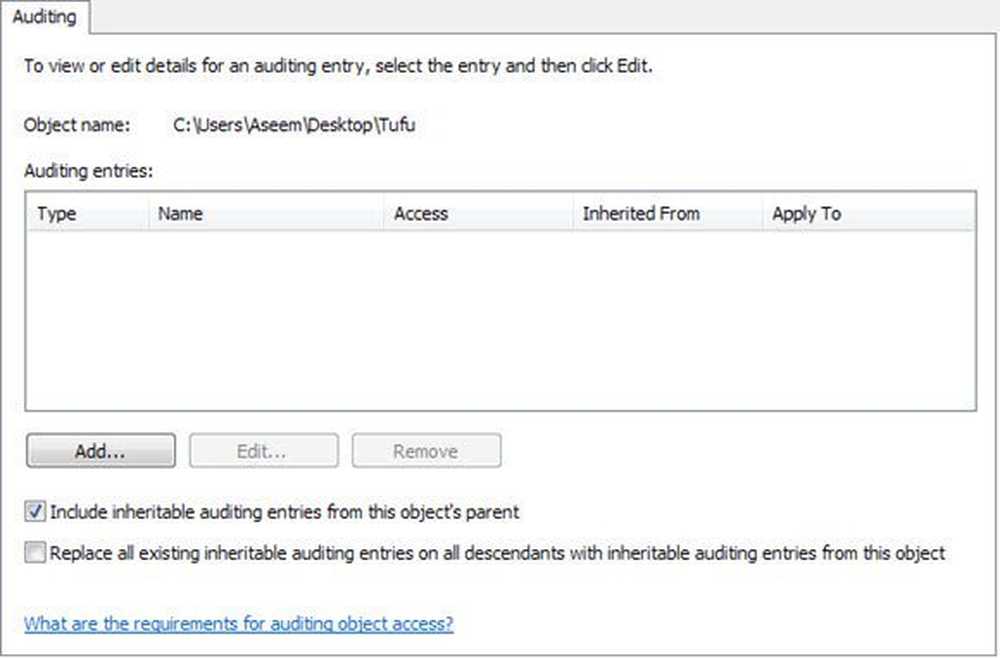

이제 많은 버튼을 클릭하고 감사 탭. 여기에서 우리는이 폴더를 모니터링하고자하는 것을 실제로 구성 할 것입니다..

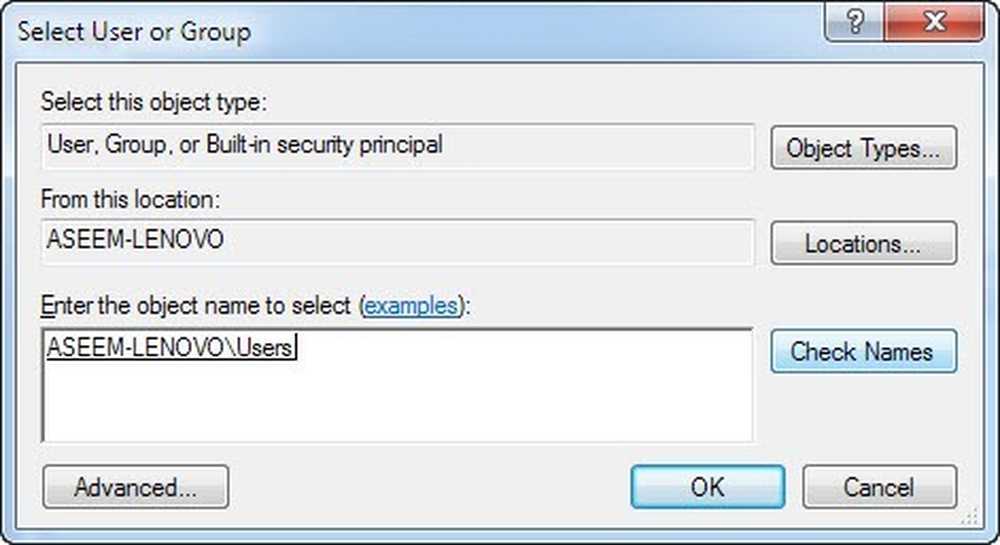

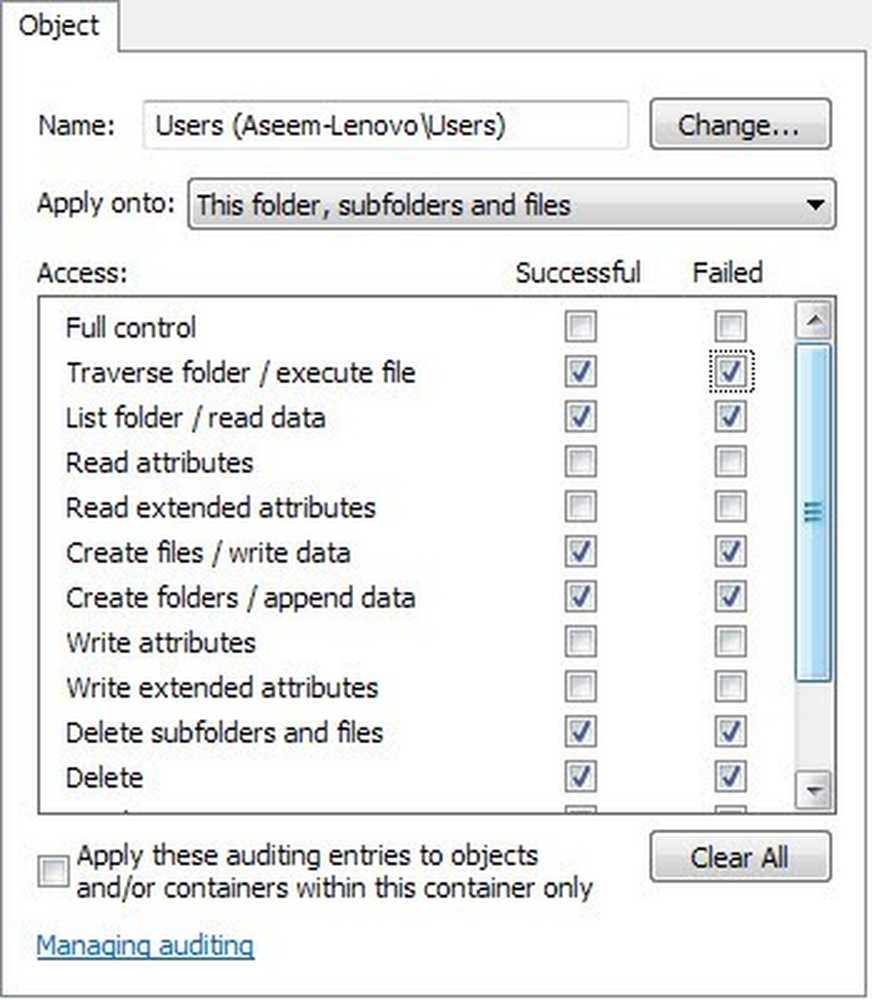

계속해서 더하다 단추. 사용자 또는 그룹을 선택하라는 대화 상자가 나타납니다. 상자에 단어 "사용자"을 클릭하고 이름 확인. 이 상자는 양식의 컴퓨터에 대한 로컬 사용자 그룹의 이름으로 자동 업데이트됩니다 COMPUTERNAME \ Users.

확인을 클릭하면 이제 "X에 대한 감사 항목". 이것은 우리가하고 싶었던 것의 진짜 고기입니다. 여기에이 폴더를보고 싶은 항목을 선택합니다. 새 파일 / 폴더 삭제 또는 만들기와 같이 추적하려는 활동 유형을 개별적으로 선택할 수 있습니다. 작업을 쉽게하기 위해 모든 권한을 선택하면 그 아래에있는 다른 모든 옵션이 자동으로 선택됩니다. 이것을 위해 성공 과 실패. 이 방법으로, 그 폴더 나 그 안에있는 파일이 무엇이든, 당신은 레코드를 갖게 될 것입니다..

이제 확인을 클릭하고 확인을 다시 클릭하고 확인을 한 번 더 클릭하면 여러 대화 상자 세트에서 빠져 나옵니다. 이제 폴더에 대한 감사를 성공적으로 구성했습니다! 그래서 물어볼 수도 있습니다. 어떻게 이벤트를 보십니까??

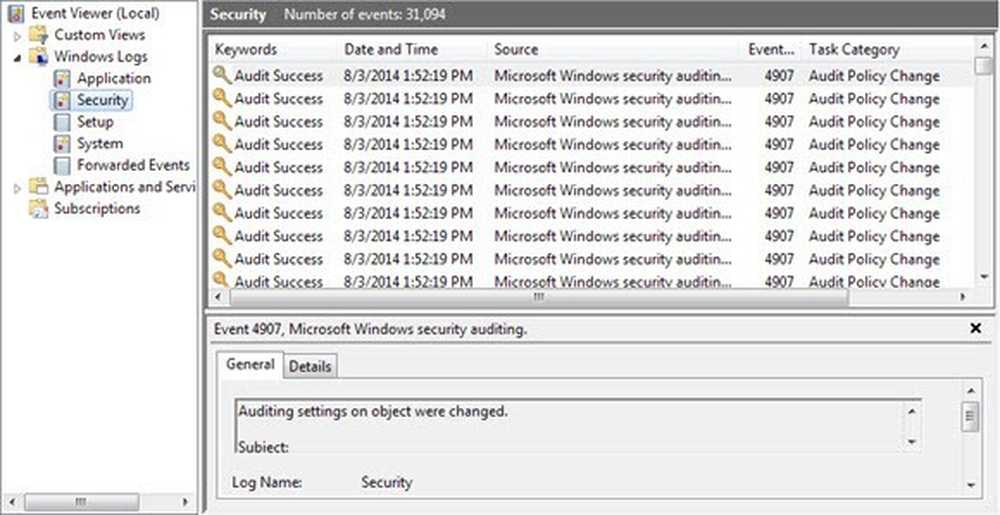

이벤트를 보려면 제어판으로 가서를 클릭해야합니다 관리 도구. 그런 다음 이벤트 뷰어. 클릭 보안 섹션 오른쪽에 대규모 이벤트 목록이 표시됩니다.

파일을 만들거나 단순히 폴더를 열고 이벤트 뷰어의 새로 고침 단추 (두 개의 녹색 화살표가있는 단추)를 클릭하면 다음 범주의 이벤트가 나타납니다. 파일 시스템. 이는 감사 할 폴더 / 파일에 대한 삭제, 작성, 읽기, 쓰기 작업과 관련이 있습니다. Windows 7에서는 이제 파일 시스템 작업 범주 아래에 모든 항목이 표시되므로 어떤 일이 발생했는지 보려면 각 항목을 클릭하고 스크롤해야합니다.

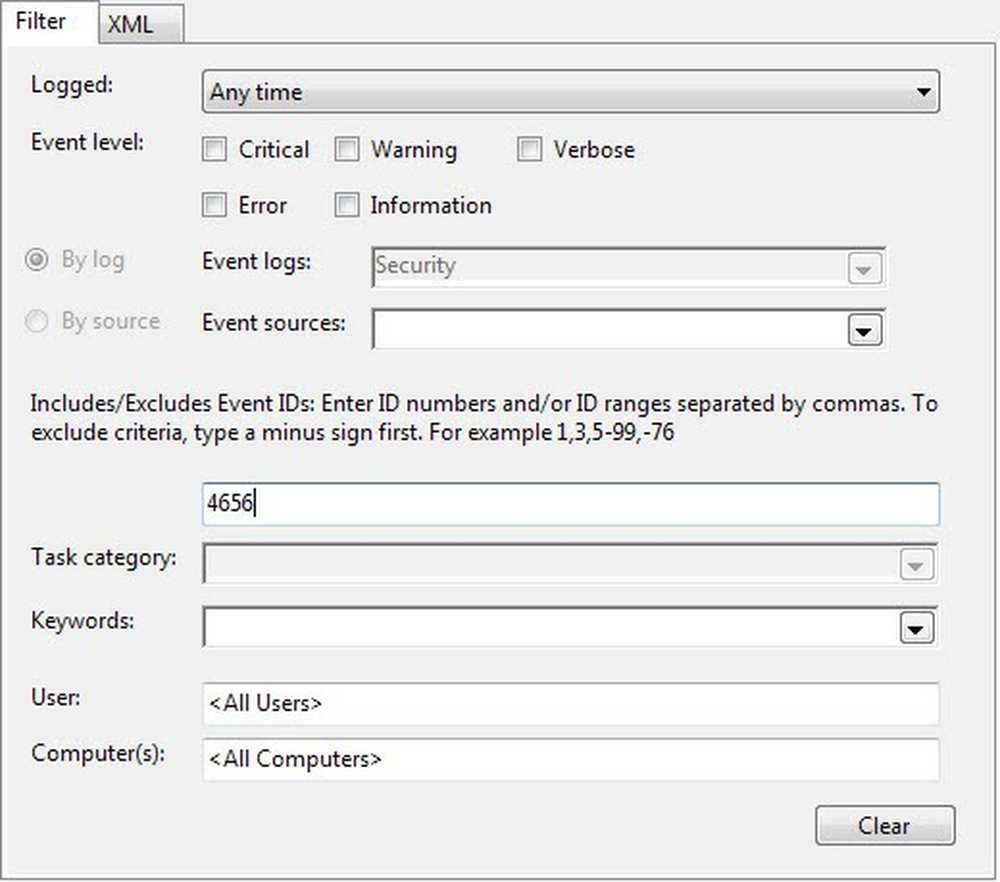

많은 이벤트를보다 쉽게 살펴볼 수 있도록 필터를 넣고 중요한 사항을 볼 수 있습니다. 클릭 전망 상단의 메뉴를 클릭하십시오. 필터. 필터 옵션이없는 경우 왼쪽 페이지에서 보안 로그를 마우스 오른쪽 버튼으로 클릭하고 현재 로그 필터링. 이벤트 ID 상자에 숫자를 입력하십시오. 4656. 이 이벤트는 특정 사용자와 관련된 이벤트입니다. 파일 시스템 조치를 취하고 수천 개의 항목을 살펴 보지 않고 관련 정보를 제공합니다..

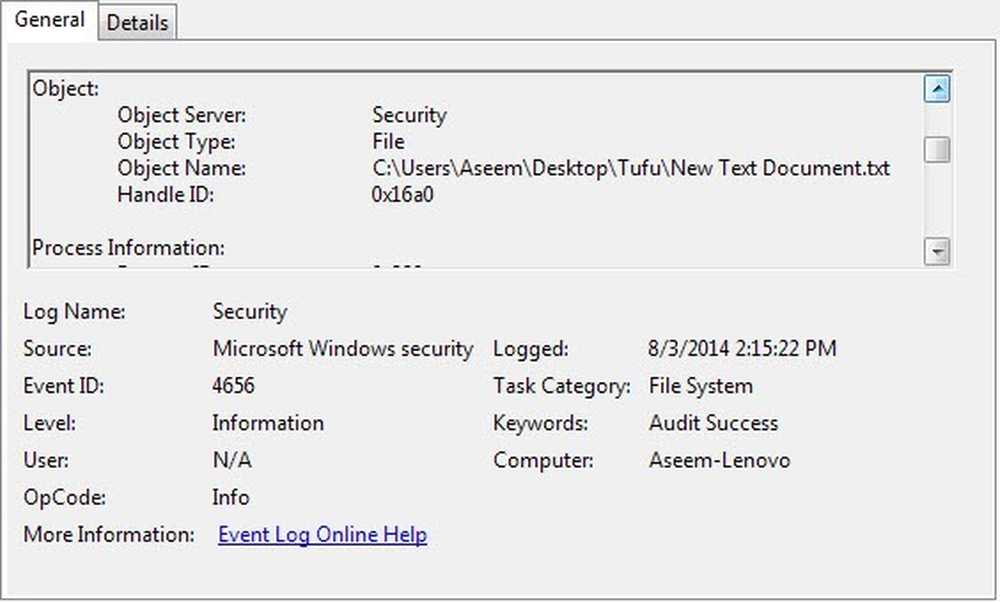

이벤트에 대한 자세한 정보를 보려면 이벤트를 두 번 클릭하기 만하면됩니다..

위 화면의 정보입니다.

개체에 대한 핸들을 요청했습니다..

제목:

보안 ID : Aseem-Lenovo \ Aseem

계정 이름 : Aseem

계정 도메인 : Aseem-Lenovo

로그온 ID : 0x175a1

목적:

개체 서버 : 보안

개체 유형 : 파일

개체 이름 : C : \ Users \ Aseem \ Desktop \ Tufu \ 새 텍스트 Document.txt

핸들 ID : 0x16a0

프로세스 정보 :

프로세스 ID : 0x820

프로세스 이름 : C : \ Windows \ explorer.exe

액세스 요청 정보 :

거래 ID : 00000000-0000-0000-0000-000000000000

액세스 : DELETE

동기화

ReadAttributes

위의 예에서 작업 한 파일은 내 바탕 화면의 Tufu 폴더에있는 New Text Document.txt이며, 요청한 액세스는 DELETE 다음에 SYNCHRONIZE입니다. 제가 여기서 한 것은 파일을 삭제하는 것입니다. 다른 예가 있습니다 :

개체 유형 : 파일

개체 이름 : C : \ Users \ Aseem \ Desktop \ Tufu \ Address Labels.docx

핸들 ID : 0x178

프로세스 정보 :

프로세스 ID : 0x1008

프로세스 이름 : C : \ Program Files (x86) \ Microsoft Office \ Office14 \ WINWORD.EXE

액세스 요청 정보 :

거래 ID : 00000000-0000-0000-0000-000000000000

액세스 : READ_CONTROL

동기화

ReadData (또는 ListDirectory)

WriteData (또는 AddFile)

AppendData (또는 AddSubdirectory 또는 CreatePipeInstance)

ReadEA

WriteEA

ReadAttributes

WriteAttributes

액세스 사유 : READ_CONTROL : 소유권 부여

SYNCHRONIZE : D : (A; ID; FA ;;; S-1-5-21-597862309-2018615179-2090787082-1000)에 의해 부여됩니다.

이 기사를 읽으면 WINWORD.EXE 프로그램을 사용하여 Address Labels.docx에 액세스하고 내 액세스에는 READ_CONTROL이 포함되어 있고 액세스 이유는 READ_CONTROL에 있음을 알 수 있습니다. 일반적으로 더 많은 액세스가 표시되지만, 주로 액세스의 주요 유형 인 첫 번째 것에 초점을 맞 춥니 다. 이 경우 단순히 Word를 사용하여 파일을 열었습니다. 이벤트를 통해 약간의 테스트와 독서를 통해 무슨 일이 일어나는지 이해하지만 일단 문제가 발생하면 매우 안정적인 시스템입니다. 파일이있는 테스트 폴더를 만들고 다양한 동작을 수행하여 이벤트 뷰어에 표시되는 것을 확인하는 것이 좋습니다..

그게 전부예요! 폴더에 대한 액세스 또는 변경 사항을 신속하고 자유롭게 추적하는 방법!